еҜ№з§°еҜҶз Ғз®—жі•пјҲSymmetric-key Algorithmпјү

еҜ№з§°з®—жі• жҳҜжҢҮеҠ еҜҶз§ҳй’Ҙе’Ңи§ЈеҜҶз§ҳй’ҘзӣёеҗҢзҡ„еҜҶз Ғз®—жі•пјҢеҸҲз§°дёә з§ҳеҜҶз§ҳй’Ҙз®—жі• жҲ– еҚ•еҜҶй’Ҙз®—жі• гҖӮ

иҜҘз®—жі•еҸҲеҲҶдёә еҲҶз»„еҜҶз Ғз®—жі•пјҲBlock cipherпјү е’Ң жөҒеҜҶз Ғз®—жі•пјҲStream cipherпјү гҖӮ

- еҲҶз»„еҜҶз Ғз®—жі•

- еҸҲз§°еқ—еҠ еҜҶз®—жі•

- еҠ еҜҶжӯҘйӘӨдёҖпјҡе°ҶжҳҺж–ҮжӢҶеҲҶдёә N дёӘеӣәе®ҡй•ҝеәҰзҡ„жҳҺж–Үеқ—

- еҠ еҜҶжӯҘйӘӨдәҢпјҡз”ЁзӣёеҗҢзҡ„з§ҳй’Ҙе’Ңз®—жі•еҜ№жҜҸдёӘжҳҺж–Үеқ—еҠ еҜҶеҫ—еҲ° N дёӘзӯүй•ҝзҡ„еҜҶж–Үеқ—

- еҠ еҜҶжӯҘйӘӨдёүпјҡ然еҗҺе°Ҷ N дёӘеҜҶж–Үеқ—жҢүз…§йЎәеәҸз»„еҗҲиө·жқҘеҫ—еҲ°еҜҶж–Ү

- жөҒеҜҶз Ғз®—жі•

- еҸҲз§°еәҸеҲ—еҜҶз Ғз®—жі•

- еҠ еҜҶпјҡжҜҸж¬ЎеҸӘеҠ еҜҶдёҖдҪҚжҲ–дёҖеӯ—иҠӮжҳҺж–Ү

- и§ЈеҜҶпјҡжҜҸж¬ЎеҸӘи§ЈеҜҶдёҖдҪҚжҲ–дёҖеӯ—иҠӮеҜҶж–Ү

еёёи§Ғзҡ„еҲҶз»„еҜҶз Ғз®—жі•еҢ…жӢ¬ AESгҖҒSM1пјҲеӣҪеҜҶпјүгҖҒSM4пјҲеӣҪеҜҶпјүгҖҒDESгҖҒ3DESгҖҒIDEAгҖҒRC2 зӯүпјӣ

еёёи§Ғзҡ„жөҒеҜҶз Ғз®—жі•еҢ…жӢ¬ RC4 зӯүгҖӮ

- AESпјҡзӣ®еүҚе®үе…ЁејәеәҰиҫғй«ҳгҖҒеә”з”ЁиҢғеӣҙиҫғе№ҝзҡ„еҜ№з§°еҠ еҜҶз®—жі•

- SM1пјҡеӣҪеҜҶпјҢйҮҮ用硬件е®һзҺ°

- SM4пјҡеӣҪеҜҶпјҢеҸҜдҪҝз”ЁиҪҜ件е®һзҺ°

- DES/3DESпјҡе·Іиў«ж·ҳжұ°жҲ–йҖҗжӯҘж·ҳжұ°зҡ„еёёз”ЁеҜ№з§°еҠ еҜҶз®—жі•

иҝҷйҮҢ жҲ‘们д»ҘAESдёәдҫӢеӯҗпјҢиҜҰз»Ҷи®Іи§ЈдёҖдёӢйҮҢйқўзҡ„ж•°еӯҰеҺҹзҗҶпјҢи®©дҪ 们дәҶи§ЈдёҖдёӢи®Ўз®—жңәдёӯдёҖдёӘз®ҖеҚ•зҡ„еҠ еҜҶз®—жі•иғҢеҗҺеҲ°еә•еҒҡдәҶдёҖдәӣд»Җд№ҲдёңиҘҝгҖӮпјҲAESжҳҜжҲ‘们еҪ“ж—¶иҜҫжң¬дёҠйңҖиҰҒжүӢеҠЁи®Ўз®—зҡ„дҫӢеӯҗпјҢеҪ“ж—¶и®Ўз®—дёҖдёӘз®ҖеҚ•зҡ„123еҠ еҜҶ йғҪеҸҜиғҪйңҖиҰҒиҠұиҙ№еҚҒеҮ еҲҶй’ҹеҲ°еҚҠдёӘе°Ҹж—¶пјҢеҸҜи§Ғе…¶ж•°еӯҰеӨҚжқӮеәҰпјү

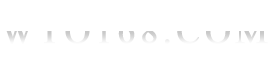

дёҠйқўжҳҜиҜҰз»Ҷзҡ„жөҒзЁӢеӣҫпјҢз®ҖеҚ•жўізҗҶдёҖдёӢдёҠйқўзҡ„жөҒзЁӢ

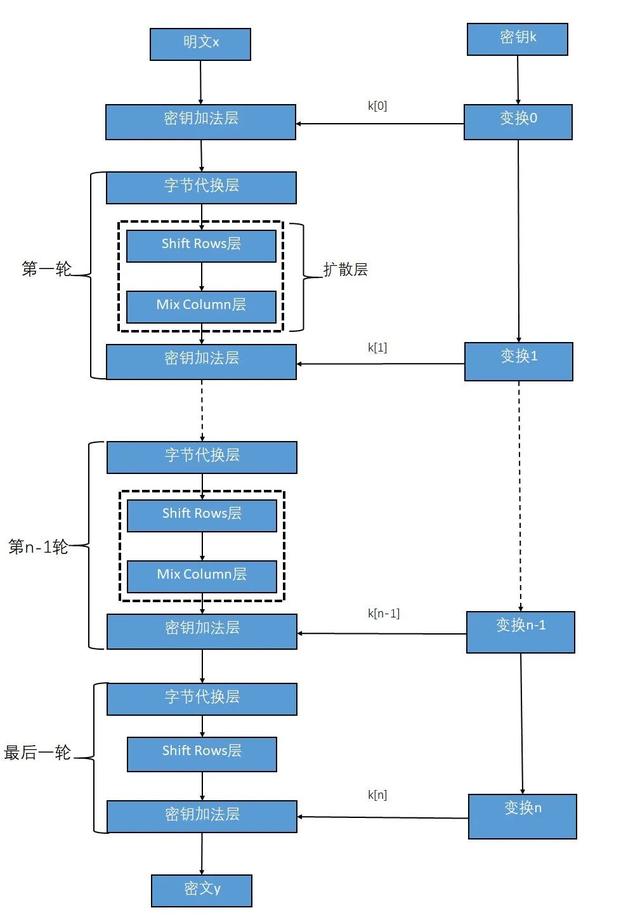

1.жҠҠжҳҺж–ҮжҢүз…§128bitжӢҶеҲҶжҲҗиӢҘе№ІдёӘжҳҺж–Үеқ—гҖӮ

2.жҢүз…§йҖүжӢ©зҡ„еЎ«е……ж–№ејҸжқҘеЎ«е……жңҖеҗҺдёҖдёӘжҳҺж–Үеқ—гҖӮ

3.жҜҸдёҖдёӘжҳҺж–Үеқ—еҲ©з”ЁAESеҠ еҜҶеҷЁе’ҢеҜҶй’ҘпјҢеҠ еҜҶжҲҗеҜҶж–Үеқ—гҖӮ

4.жӢјжҺҘжүҖжңүзҡ„еҜҶж–Үеқ—пјҢжҲҗдёәжңҖз»Ҳзҡ„еҜҶж–Үз»“жһңгҖӮ

е…·дҪ“еҲҶжҲҗеӨҡе°‘иҪ®е‘ўпјҹ

еҲқе§ӢиҪ®пјҲInitial Roundпјү 1ж¬Ў

жҷ®йҖҡиҪ®пјҲRoundsпјү Nж¬Ў

жңҖз»ҲиҪ®пјҲFinal Roundпјү 1ж¬Ў

иҖҢAESиҝҳжңүAES128пјҢAES192пјҢAES256дёүз§Қkeyй•ҝеәҰзҡ„еҢәеҲҶпјҢиҝҷйҮҢжҜҸз§Қж–№ејҸеҜ№еә”зҡ„еҠ еҜҶиҪ®ж•°дёҚдёҖж ·пјҢеҲҶеҲ«дёәAES128пјҡ10иҪ®AES192пјҡ12иҪ®AES256пјҡ14иҪ®гҖӮ

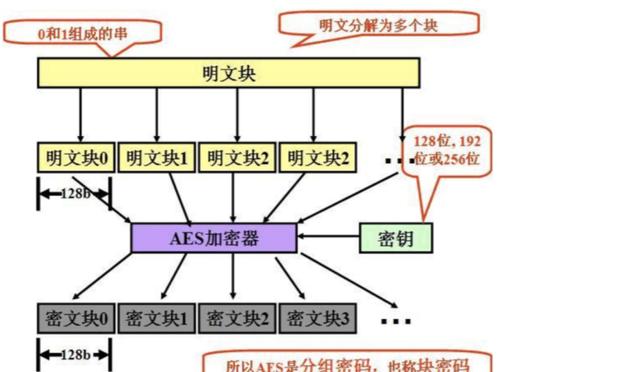

е…¶дёӯзҡ„еҠ еҜҶж–№ејҸ еҸҲжңүдёӨз§ҚдёҚеҗҢзҡ„еҢәеҲ«пјҢдёҖз§ҚжҳҜECB(ElectronicвҖӮCodeвҖӮBook з”өеӯҗеҜҶз Ғжң¬) жЁЎејҸ

ECB жЁЎејҸжҳҜжңҖж—©йҮҮз”Ёе’ҢжңҖз®ҖеҚ•зҡ„жЁЎејҸпјҢе®ғе°ҶеҠ еҜҶзҡ„ж•°жҚ®еҲҶжҲҗиӢҘе№Із»„пјҢжҜҸз»„зҡ„еӨ§е°Ҹи·ҹеҠ еҜҶеҜҶй’Ҙй•ҝеәҰзӣёеҗҢпјҢ然еҗҺжҜҸз»„йғҪз”ЁзӣёеҗҢзҡ„еҜҶй’ҘиҝӣиЎҢеҠ еҜҶгҖӮдҪҶжҳҜиҝҷз§Қж—©е°ұиў«ж·ҳжұ°дәҶпјҢжҲ‘们зҺ°еңЁе№ҝжіӣдҪҝз”Ёзҡ„жҳҜеҸҰеӨ–дёҖз§ҚпјҢCBC(CipherвҖӮBlockвҖӮChaining еҠ еҜҶеқ—й“ҫ) жЁЎејҸгҖӮ

иҝҷз§ҚжЁЎејҸзҡ„еҠ еҜҶж–№ејҸзӣёеҜ№жқҘиҜҙжӣҙеҠ еӨҚжқӮе’Ңе®үе…ЁпјҢеңЁnиҪ®еҠ еҜҶдёӯпјҢжҜҸдёҖж¬ЎеҠ еҜҶйғҪйңҖиҰҒдҪҝз”ЁеүҚйқўдёҖж¬ЎеҠ еҜҶзҡ„з»“жһңжқҘиҝӣиЎҢдёӢдёҖж¬Ўзҡ„еҠ еҜҶпјҢеҰӮжһңе…¶дёӯжңүдёҖжӯҘи®Ўз®—й”ҷиҜҜпјҢеҗҺйқўе…ЁйғЁйғҪе°Ҷй”ҷиҜҜгҖӮ

иҝҷдёӘе°ұжҳҜжҲ‘们еә”з”ЁдәҺдә’иҒ”зҪ‘зҡ„дёҖдёӘзӣёеҜ№жқҘиҜҙжҜ”иҫғз®ҖеҚ•зҡ„еҠ еҜҶж–№ејҸпјҢиҝҷйҮҢйқўиҜҰз»Ҷзҡ„и®Ўз®—йҖ»иҫ‘жҲ‘иҝҷйҮҢе°ұдёҚеҶҚдёҖдёҖи®Іиҝ°пјҢйҮҢйқўж¶үеҸҠеҲ°еӨ§йҮҸзҡ„ж•°еӯҰдёҺи®Ўз®—жңәзҹҘиҜҶпјҲSзӣ’пјҢйҖҶSзӣ’пјҢиЎҢдҪҚ移пјҢеҲ—ж··ж·ҶпјҲеҲ—ж··ж·ҶеӯҗеұӮжҳҜAESз®—жі•дёӯжңҖдёәеӨҚжқӮзҡ„йғЁеҲҶпјүпјүжңүжғіиҰҒдәҶи§Јзҡ„еҸҜд»ҘеҺ»иҜ»дёҖдәӣгҖҠеҜҶз ҒеӯҰжҰӮи®әгҖӢиҝҷжң¬д№ҰпјҢиҝҷд№ҹжҳҜжҲ‘们еҪ“ж—¶зҡ„ж•ҷжқҗпјҢиҝҷйҮҢеҸӘжҳҜи®Іи§ЈжөҒзЁӢгҖӮAESеҸӘжҳҜи®Ўз®—жңәеҠ еҜҶж–№ејҸдёӯжҜ”иҫғз®ҖеҚ•зҡ„дёҖз§ҚпјҢжңүж„ҹе…ҙи¶Јзҡ„еҗҢеӯҰеҸҜд»ҘеҺ»дәҶи§ЈдёҖдёӢиҝҷдәӣз®—жі•пјҢдҪ дјҡдәҶи§ЈеҲ°ж•°еӯҰзҡ„ж— з©·еҘҘз§ҳгҖӮ